- Storm botnet

-

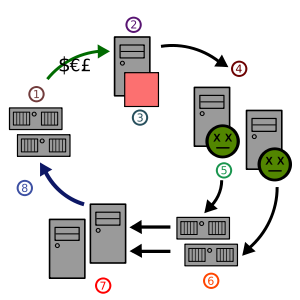

El storm botnet o el storm worm botnet es una red de computadores "zombi" (o "botnet"), controlada remotamente, que ha sido encadenada por el gusano storm, un caballo de troya distribuido por medio de spam de e-mail. Algunos han estimado que por septiembre de 2007 el storm botnet estaba corriendo en entre 1 millón y 50 millones de sistemas de computación.[1] [2] Otras fuentes han puesto el tamaño del botnet en alrededor de 250.000 a 1 millón de sistemas comprometidos. Más conservadoramente, un analista de seguridad de redes decía haber desarrollado el software que se ha arrastrado por el botnet y estima que controla 160.000 computadoras infectadas.[3] El storm botnet fue identificado por primera vez alrededor de enero de 2007, con el gusano storm en un punto contabilizando por el 8% de todo el malware en las computadoras con Microsoft Windows.[4]

El storm botnet has sido usado en una variedad de actividades criminales. Todavía no han sido identificados sus controladores y los autores del gusano storm. El storm botnet ha exhibido comportamientos defensivos que indicaron que sus controladores han estado protegiendo activamente al botnet contra tentativas en seguirle la pista e inhabilitarlo. El botnet ha atacado específicamente las operaciones en línea de algunos vendedores e investigadores de seguridad que procurarban investigar al botnet.[5] El experto en seguridad Joe Stewart reveló eso a finales de 2007, los operadores del botnet comenzaron a descentralizar más sus operaciones, en posibles planes para vender posibles porciones del storm botnet a otros operadores. Algunos informes de finales de 2007 indicaron que el storm botnet estaba en declinación, pero muchos expertos en seguridad divulgaron que esperan que el botnet seguiría siendo un importante riesgo de seguridad en línea, y el FBI de Estados Unidos considera al botnet como un riesgo importante en el creciente fraude bancario, el hurto de identidad, y a otros cibercrímenes.[6] [7]

Para septiembre de 2007 se reporta que el botnet es suficientemente poderoso para forzar países enteros fuera de Internet, y se estima que es capaz de ejecutar más instrucciones por segundo que algunos de los más poderosos supercomputadores del mundo.[8] Sin embargo, no es una comparación totalmente exacta, según el analista de seguridad James Turner, quien dijo que comparar un botnet a un supercomputador es como comparar a un ejército de francotiradores a un arma nuclear.[9] Bradley Anstis, la firma de seguridad Marshal del Reino Unido, dijo, "la cosa más preocupante es el ancho de banda. Calcule cuatro millones de veces una conexión ADSL estándar. Ése es mucho ancho de banda. Esto es absolutamente preocupante. Teniendo recursos como ese a su disposición - distribuido alrededor del mundo con una alta presencia y en muchos países - significa que pueden hacer ataques distribuidos muy efectivos contra los hosts".[9]

Referencias

- ↑ Spiess, Kevin (September 7 2007). Worm 'Storm' gathers strength. Neo Seeker. http://www.neoseeker.com/news/story/7103/. Consultado el 10-10-2007.

- ↑ Storm Worm's virulence may change tactics. British Computer Society. August 2 2007. http://www.networkworld.com/news/2007/080207-black-hat-storm-worms-virulence.html. Consultado el 10-10-2007.

- ↑ Error en la cita: El elemento

<ref>no es válido; pues no hay una referencia con texto llamadaBlorge_SB_102107 - ↑ Dvorsky, George (September 24 2007). Storm Botnet storms the Net. Institute for Ethics and Emerging Technologies. http://ieet.org/index.php/IEET/more/dvorsky20070927/. Consultado el 10-10-2007.

- ↑ Leyden, John (September 25 2007). Storm Worm retaliates against security researchers. The Register. http://www.theregister.co.uk/2007/10/25/storm_worm_backlash/. Consultado el 25-10-2007.

- ↑ Fisher, Dennis (2007-10-22). Experts predict Storm Trojan's reign to continue. Search Security. http://searchsecurity.techtarget.com/originalContent/0,289142,sid14_gci1278241,00.html. Consultado el 26-12-2007.

- ↑ Coca, Rick (2007-12-18). FBI: 'Botnets' threaten online security. Inside Bay Area. http://www.insidebayarea.com/dailyreview/localnews/ci_7750067. Consultado el 27-12-2007.

- ↑ Gaudin, Sharon (September 18 2007). Storm Worm Botnet Attacks Anti-Spam Firms. InformationWeek. http://www.informationweek.com/news/showArticle.jhtml?articleID=201807222. Consultado el 10-10-2007.

- ↑ a b Tung, Liam (September 12 2007). Storm worm: More powerful than Blue Gene?. ZDNet Australia. http://news.zdnet.co.uk/security/0,1000000189,39289226,00.htm. Consultado el 10-10-2007.

Enlaces externos

- "Storm Worm DDoS Attack" - information on how the Storm botnet's attacks and P2P functionality work.

- A video released by Secure Labs, showing the spread of the botnet en YouTube

- "The Storm worm: can you be certain your machine isn't infected?"

- "Storm Tracker": Top Storm domains and latest web proxies

- Holz, Thorsten, et al, Measurements and Mitigation of Peer-to-Peer-based Botnets: A Case Study on Storm Worm, April 9, 2008, retrieved 2008-04-17

Categorías:- Problemas de seguridad informática

- Sistemas multiagente

Wikimedia foundation. 2010.